tl; dr

我刚买了罗技T630。这是一种蓝牙鼠标,通过手势(PDF)支持多个键盘事件。这些手势既好看又花哨,但我没有用。我要摆脱它们真是太糟糕了。

我要按照优先级从高到低的顺序执行以下操作:

- 禁用这些手势

- 重新映射手势(我认为如果不破解固件或对Windows / OS X设备驱动程序进行反向工程,则不可能)

我不想:

- 使用Windows

- 禁用所有手势

有关更多信息,请继续阅读...

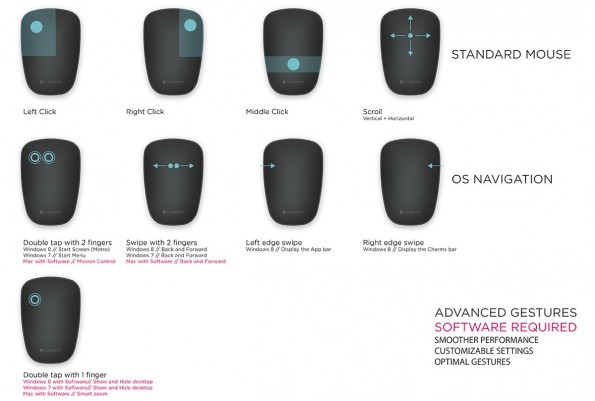

按钮和手势

十三种可能的鼠标事件是:

- 左击

- 中间点击

- 右键点击

- 向上滚动

- 向下滚动

- 向左滚动

- 向右滚动

- 向左滑动边缘

- 向右滑动边缘

- 向左滑动两根手指

- 两根手指向右滑动

- 双击

- 两指双击

前七个按操作系统映射它们的顺序排列。

只有前三个是机械的,其他所有都使用触摸表面:

GUI选项

在Kubuntu Trusty中进行设置很容易,但是它几乎不支持配置其他手势。

这些手势与以下内容无关:

- 触摸板(

synaptics未运行) - 可及性

- 热点

- 标准鼠标手势

与这些设置相关的所有设置均已选中,并且全部关闭。

命令行设置

lomoco

lomoco用于配置Logitech USB鼠标特殊功能的实用程序不适用。

xinput

我认为xinput可能会提供一些帮助:

$ xinput --list | grep pointer

⎡ Virtual core pointer id=2 [master pointer (3)]

⎜ ↳ Virtual core XTEST pointer id=4 [slave pointer (2)]

⎜ ↳ Ultrathin Touch Mouse id=13 [slave pointer (2)]

$ xinput --list-props 13

Device 'Ultrathin Touch Mouse':

Device Enabled (144): 1

Coordinate Transformation Matrix (146): 1.000000, 0.000000, 0.000000, 0.000000, 1.000000, 0.000000, 0.000000, 0.000000, 1.000000

Device Accel Profile (266): 0

Device Accel Constant Deceleration (267): 1.000000

Device Accel Adaptive Deceleration (268): 1.000000

Device Accel Velocity Scaling (269): 10.000000

Device Product ID (261): 1133, 45069

Device Node (262): "/dev/input/event11"

Evdev Axis Inversion (270): 0, 0

Evdev Axes Swap (272): 0

Axis Labels (273): "Rel X" (154), "Rel Y" (155), "Rel Horiz Wheel" (746), "Rel Vert Wheel" (265)

Button Labels (274): "Button Left" (147), "Button Middle" (148), "Button Right" (149), "Button Wheel Up" (150), "Button Wheel Down" (151), "Button Horiz Wheel Left" (152), "Button Horiz Wheel Right" (153), "Button Side" (1032), "Button Extra" (1033), "Button Unknown" (264), "Button Unknown" (264), "Button Unknown" (264), "Button Unknown" (264)

Evdev Middle Button Emulation (275): 0

Evdev Middle Button Timeout (276): 50

Evdev Third Button Emulation (277): 0

Evdev Third Button Emulation Timeout (278): 1000

Evdev Third Button Emulation Button (279): 3

Evdev Third Button Emulation Threshold (280): 20

Evdev Wheel Emulation (281): 0

Evdev Wheel Emulation Axes (282): 0, 0, 4, 5

Evdev Wheel Emulation Inertia (283): 10

Evdev Wheel Emulation Timeout (284): 200

Evdev Wheel Emulation Button (285): 4

Evdev Drag Lock Buttons (286): 0请注意13个按钮标签:

$ xinput --get-button-map "Ultrathin Touch Mouse"

1 2 3 4 5 6 7 8 9 10 11 12 13关闭它们并没有帮助:

$ xinput --set-button-map "Ultrathin Touch Mouse" 1 2 3 4 5 6 7 0 0 0 0 0 0即使,例如,它可以将鼠标中键变成左键单击:

$ xinput --set-button-map "Ultrathin Touch Mouse" 1 1 3 4 5 6 7 0 0 0 0 0 0xmodmap

与相似xinput,结果相同:

$ xmodmap -e "pointer = 1 2 3 4 5 6 7 0 0 0 0 0 0"inputkbd

由下面的elmicha建议,它在内核级别起作用,试图使手势导致空键盘事件。应该通过以下过程工作,但在这里也没有运气:

$ sudo input-kbd 4 > keymap # note the 4 is from /dev/input/event4

# edit the keymap to map any combination of keys to either 0 or 240 (KEY_UNKNOWN)

# e.g. change this:

# 0x700e0 = 29 # KEY_LEFTCTRL

# to this:

# 0x700e0 = 0 # KEY_LEFTCTRL

# or this:

# 0x700e0 = 240 # KEY_LEFTCTRL

$ sudo input-kbd -f keymap 4

$ sudo input-kbd 4 # should return the updated keymap完成此操作后,键盘映射不会显示任何更改。

xkbcomp

X输入黑客彼得·哈特勒(Peter Hutterer)提出了这一建议,他当然是一个应该知道他在做什么的人。不过,还是没有运气:

$ xkbcomp -xkb $DISPLAY t630.xkb

# edit the keyboard description and replace the definition of any key to NoSymbol or VoidSymbol

# e.g. change this:

# key <LCTL> { [ Control_L ] };

# to this:

# key <LCTL> { [ NoSymbol ] };

# or this:

# key <LCTL> { [ VoidSymbol ] };

$ sudo xkbcomp -i 8 t630.xkb $DISPLAY # here the 8 is the id in xinput, names don't work

$ xkbcomp -xkb -i 8 $DISPLAY - # should return the updated keyboard description完成此操作后,键盘说明将保持不变。

彼得认为这很可能是由于对X设备作为键盘或鼠标的本质感到困惑,有点像这个带有相反问题的错误。这可以解释为什么所有其他预期项目都不起作用。但是,他还说,evdev出于相同的原因,使用不应起作用。

evdev

乍一看似乎可行,但两者都不可行。这试图X通过将以下内容附加到/usr/share/X11/xorg.conf.d/10-evdev.conf或来利用通用输入驱动程序来设置按钮映射/etc/X11/xorg.conf.d/10-evdev.conf:

# custom for Logitech Ultrathin Touch mouse

Section "InputDevice"

Identifier "Logitech bluetooth Touch Mouse"

Driver "evdev"

Option "Name" "Ultrathin Touch Mouse"

Option "ButtonMapping" "1 2 3 4 5 6 7 0 0 0 0 0 0"

EndSection

Section "InputClass"

Identifier "Ultrathin Touch Mouse"

Option "ButtonMapping" "1 2 3 4 5 6 7 0 0 0 0 0 0"

EndSection这似乎可以正常工作/var/log/Xorg.0.log(使用grep EE),并且可以xinput确认按钮映射,但不会产生期望的效果。

但是,已知这可用于T631。

键盘事件

我认为问题在于这些手势会产生键盘事件:

$ sudo evemu-record /dev/input/event4 | grep "E: "

# swipe edge right

E: 0.000000 0004 0004 458976 # EV_MSC / MSC_SCAN 458976

E: 0.000000 0001 001d 0001 # EV_KEY / KEY_LEFTCTRL 1

E: 0.000000 0004 0004 458979 # EV_MSC / MSC_SCAN 458979

E: 0.000000 0001 007d 0001 # EV_KEY / KEY_LEFTMETA 1

E: 0.000000 0004 0004 458795 # EV_MSC / MSC_SCAN 458795

E: 0.000000 0001 000f 0001 # EV_KEY / KEY_TAB 1

E: 0.000000 0000 0000 0000 # ------------ SYN_REPORT (0) ----------

E: 0.002980 0004 0004 458976 # EV_MSC / MSC_SCAN 458976

E: 0.002980 0001 001d 0000 # EV_KEY / KEY_LEFTCTRL 0

E: 0.002980 0004 0004 458979 # EV_MSC / MSC_SCAN 458979

E: 0.002980 0001 007d 0000 # EV_KEY / KEY_LEFTMETA 0

E: 0.002980 0004 0004 458795 # EV_MSC / MSC_SCAN 458795

E: 0.002980 0001 000f 0000 # EV_KEY / KEY_TAB 0

E: 0.002980 0000 0000 0000 # ------------ SYN_REPORT (0) ----------

# swipe edge left

E: 3.306977 0004 0004 458978 # EV_MSC / MSC_SCAN 458978

E: 3.306977 0001 0038 0001 # EV_KEY / KEY_LEFTALT 1

E: 3.306977 0004 0004 458979 # EV_MSC / MSC_SCAN 458979

E: 3.306977 0001 007d 0001 # EV_KEY / KEY_LEFTMETA 1

E: 3.306977 0004 0004 458866 # EV_MSC / MSC_SCAN 458866

E: 3.306977 0001 00c1 0001 # EV_KEY / KEY_F23 1

E: 3.306977 0000 0000 0000 # ------------ SYN_REPORT (0) ----------

E: 3.310979 0004 0004 458978 # EV_MSC / MSC_SCAN 458978

E: 3.310979 0001 0038 0000 # EV_KEY / KEY_LEFTALT 0

E: 3.310979 0004 0004 458979 # EV_MSC / MSC_SCAN 458979

E: 3.310979 0001 007d 0000 # EV_KEY / KEY_LEFTMETA 0

E: 3.310979 0004 0004 458866 # EV_MSC / MSC_SCAN 458866

E: 3.310979 0001 00c1 0000 # EV_KEY / KEY_F23 0

E: 3.310979 0000 0000 0000 # ------------ SYN_REPORT (0) ----------

# two finger double tap

E: 10.225976 0004 0004 458983 # EV_MSC / MSC_SCAN 458983

E: 10.225976 0001 007e 0001 # EV_KEY / KEY_RIGHTMETA 1

E: 10.225976 0000 0000 0000 # ------------ SYN_REPORT (0) ----------

E: 10.229986 0004 0004 458983 # EV_MSC / MSC_SCAN 458983

E: 10.229986 0001 007e 0000 # EV_KEY / KEY_RIGHTMETA 0

E: 10.229986 0000 0000 0000 # ------------ SYN_REPORT (0) ----------

# two finger swipe left

E: 27.934977 0004 0004 589828 # EV_MSC / MSC_SCAN 589828

E: 27.934977 0001 0113 0001 # EV_KEY / BTN_SIDE 1

E: 27.934977 0000 0000 0000 # ------------ SYN_REPORT (0) ----------

E: 27.937983 0004 0004 589828 # EV_MSC / MSC_SCAN 589828

E: 27.937983 0001 0113 0000 # EV_KEY / BTN_SIDE 0

E: 27.937983 0000 0000 0000 # ------------ SYN_REPORT (0) ----------

# two finger swipe right

E: 32.513990 0004 0004 589829 # EV_MSC / MSC_SCAN 589829

E: 32.513990 0001 0114 0001 # EV_KEY / BTN_EXTRA 1

E: 32.513990 0000 0000 0000 # ------------ SYN_REPORT (0) ----------

E: 32.516994 0004 0004 589829 # EV_MSC / MSC_SCAN 589829

E: 32.516994 0001 0114 0000 # EV_KEY / BTN_EXTRA 0

E: 32.516994 0000 0000 0000 # ------------ SYN_REPORT (0) ----------就键映射而言,这些指的是:

$ sudo input-kbd 4 | grep -e KEY_LEFTCTL -e KEY_LEFTMETA -e KEY_TAB -e KEY_LEFTALT -e KEY_F23 -e KEY_RIGHTMETA -e BTN_SIDE -e BTN_EXTRA

0x700e2 = 56 # KEY_LEFTALT

0x700e3 = 125 # KEY_LEFTMETA

0x700e7 = 126 # KEY_RIGHTMETA

0x7002b = 15 # KEY_TAB

0x70072 = 193 # KEY_F23

0x700e2 = 56 # KEY_LEFTALT

0x700e3 = 125 # KEY_LEFTMETA

0x700e7 = 126 # KEY_RIGHTMETA

0x90004 = 275 # BTN_SIDE

0x90005 = 276 # BTN_EXTRA双击似乎无能为力。

其他参考

如果上述鼠标不在密码数据库中,则可能会指出在错误中对类似问题的引用gnome-bluetooth。毋庸置疑,对该问题的进一步评论正式存在于该Bug报告中,但是参考文献可能有助于增加对该问题性质的一些看法。

这是evemu-describe /dev/input/event4FWIW 的输出。

蓝牙适配器

FWIW我使用了两个不同的USB蓝牙适配器:

$ lsusb | grep Bluetooth

Bus 007 Device 010: ID 0a12:0001 Cambridge Silicon Radio, Ltd Bluetooth Dongle (HCI mode)

$ lsusb | grep Bluetooth

Bus 007 Device 011: ID 0a5c:21e8 Broadcom Corp. BCM20702A0 Bluetooth 4.0vmmouse_detect实用程序。xmodmap并且xinput甚至xorg.conf在您的Kubuntu下很有用,但在Windows VM下却没有用。因此,在WinVM下,您应该能够使用Windows的标准Logitech实用程序配置鼠标。